Al entrar en el servidor, me encontré con un escenario complejo. No era una simple infección de "spam"; era un sistema avanzado de Comando y Control (C2) diseñado para adueñarse del servidor y bloquear cualquier intento de reparación.

El hallazgo: Un virus que "se encierra" por dentro

Lo primero que detectamos en la revisión fue que el atacante no solo había inyectado código, sino que había modificado el archivo .htaccess para crear una "Lista Blanca" maliciosa.

El servidor estaba configurado para permitir la ejecución de archivos sospechosos como wp-log1n.php (un clon para robo de credenciales) o wp-configs.php, mientras que bloqueaba cualquier script de limpieza que yo intentara subir. Es decir, el atacante puso su propio candado a la casa después de entrar.

Técnicas de ocultamiento detectadas

- Archivos temporales (.tmp): Escondidos dentro de carpetas ZIP para evadir los escaneos de los antivirus comunes.

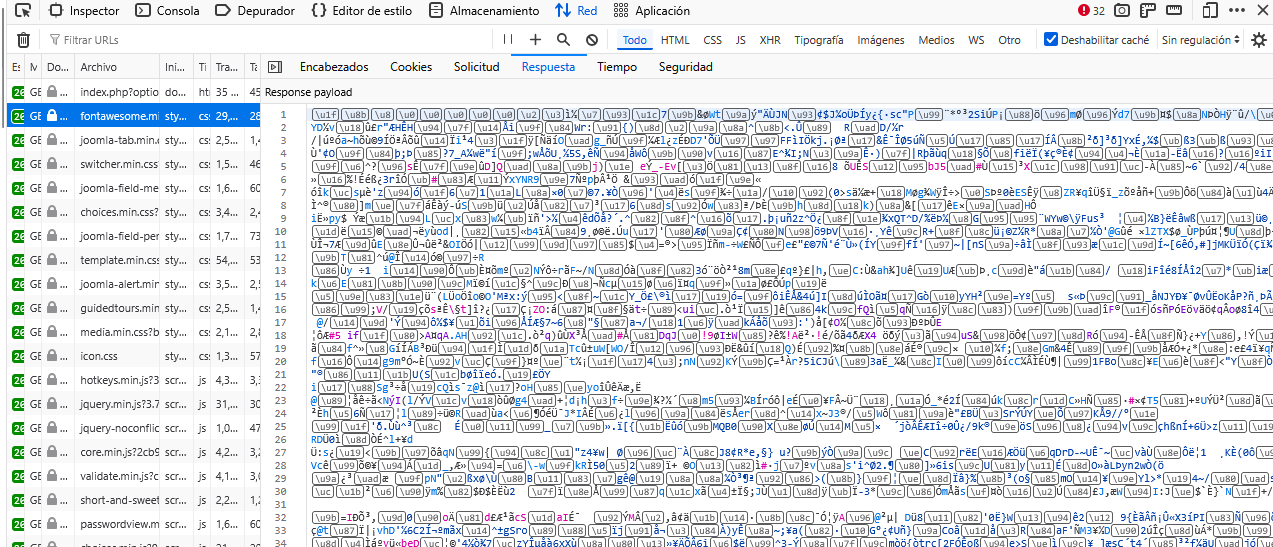

- Cifrado AES-256: El malware utilizaba cifrado de nivel militar. El atacante enviaba comandos cifrados que el servidor solo ejecutaba si se conocía la "llave secreta".

- Remote Loaders: Encontramos scripts mínimos que se conectaban a dominios externos (como

okko1.work) para descargar virus frescos cada vez que limpiábamos una parte.

¿Por qué este ataque es un peligro para tu Joomla?

Este tipo de infecciones no buscan "romper" tu web. Buscan que tu servidor trabaje para ellos:

- Envío de Spam: Tu dominio termina en listas negras de correo.

- Robo de Información: Capturan cada contraseña que se ingresa en el panel de administración.

- Persistencia: Si borras un archivo pero no eliminas el cargador remoto, el sitio se vuelve a infectar a los pocos minutos.

Guía: Cómo procedí con la limpieza y recuperación

Para arreglar este sitio que no era gestionado originalmente por mí, seguimos este protocolo de seguridad:

1. Desbloqueo del servidor

Lo primero fue neutralizar el archivo .htaccess malicioso que bloqueaba mis herramientas de diagnóstico. Sin recuperar el control de Apache, cualquier limpieza es inútil.

2. Auditoría de archivos "fantasma"

Eliminamos archivos .tmp y carpetas sospechosas en los directorios /tmp e /images, que suelen ser los lugares favoritos de los hackers en Joomla por sus permisos de escritura.

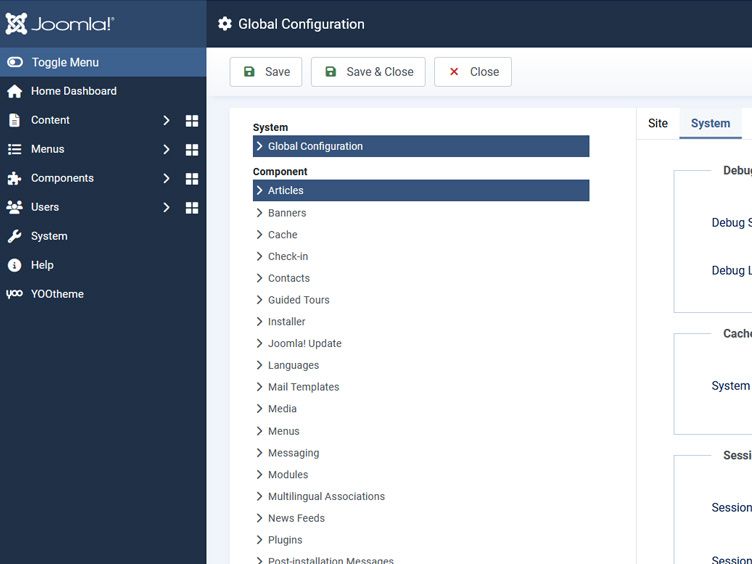

3. Saneamiento del núcleo y de la base de datos

Reemplazamos los archivos del núcleo de Joomla por versiones oficiales y limpias. Además, realizamos una limpieza de la base de datos buscando usuarios con permisos de Super Administrador que el dueño original no reconocía.

4. Hardening (Fortalecimiento)

Instalamos reglas de seguridad para evitar que el servidor pueda conectarse a dominios de malware conocidos y actualizamos todas las extensiones a sus versiones más seguras.

Preguntas frecuentes

¿Qué es un ataque C2 en Joomla?

Es un ataque donde el hacker instala un script de "Comando y Control" (C2) que le permite manejar tu servidor remotamente enviando órdenes cifradas que evaden los firewalls comunes.

¿Por qué mi antivirus no detecta el virus en mi web?

Muchos virus modernos usan ofuscación y cifrado AES-256. Esto hace que el código parezca "ruido" o texto sin sentido para los escáneres automáticos, requiriendo un análisis manual experto.

¿Tu sitio Joomla ha sido atacado?

Si te encontrás en una situación similar, donde tu sitio se comporta de manera extraña o encontraste archivos que no reconocés, no esperes a que sea tarde. La limpieza de malware avanzado requiere manos expertas para asegurar que el virus no regrese.